Aktualizacja #1 (02.04.2025 00:00)

Oczywiście, cały artykuł to prima aprilisowy żart. Wycieku, podsłuchu i czerwonej noty interpolu nie było.

Źródła/inspiracje:

- SueCrypt - liczne, ale chodzi o tę sprawę

- Łukasz S. - jest to oczywiście ten Pan

- materiał wideo - błękit policyjnych lamp

Mamy nadzieję, że nikogo śmiertelnie nie uraziliśmy, a artykuł spowodował chociaż częściowe uniesienie koniuszków ust.

Staramy się pisać poważnie, jednak raz w roku pozwolimy sobie na wypuszczenie totalnego, świadomego fejka.

Do zobaczenia za rok!

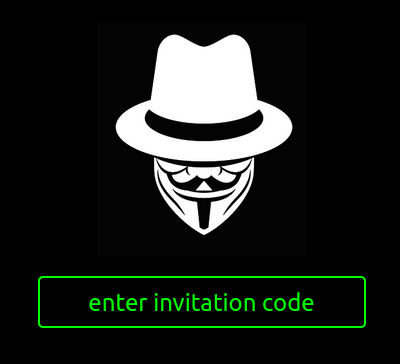

Polskie służby, we współpracy z europejskimi partnerami, od przynajmniej pół roku prowadziły tajną operację pod kryptonimem “Klejnot Nilu”. W jej ramach, przy użyciu exploita zero-day, doszło do przełamania zabezpieczeń komunikatora SueCrypt. Udało nam się ustalić, że przez cały ten czas służby kopiowały wszystkie wymieniane przez użytkowników wiadomości i przetwarzały je w specjalnie do tego celu stworzonym systemie. Komunikator ten jest mniej popularny wśród przeciętnych właścicieli smartfonów - do założenia konta wymagane jest zaproszenie od innego użytkownika. Według raportu Instutu DZD, oprogramowanie to jest narzędziem głównie używanym przez przestępców.

rejestracja konta w komunikatorze SueCrypt

rejestracja konta w komunikatorze SueCrypt

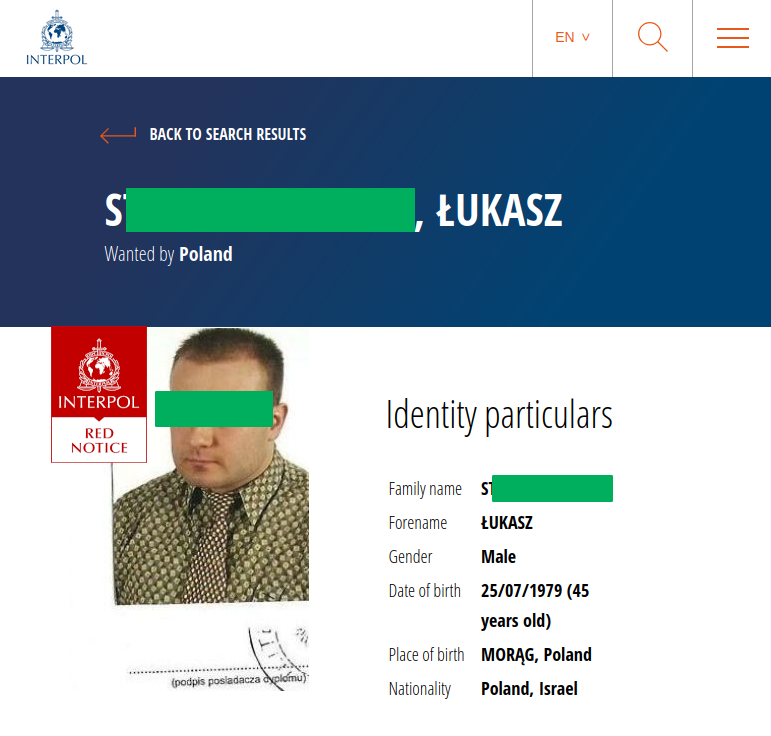

Twórca oprogramowania - obecnie poszukiwany międzynarodowo w ramach czerwonej noty interpolu, Łukasz S. - zapewniał, że zabezpieczeń komunikatora nie da się złamać.

“Opatentowana technologia SueCrypt zapewnia, że nikt nie jest w stanie się do Ciebie włamać.” - materiały prasowe firmy.

Polskie służby nie informowały jeszcze publicznie o operacji. Materiały te publikujemy, ponieważ dwa dni temu doszło do wycieku i obecnie krążą one po forach przestępczych. Mleko zostało już rozlane.

Zespół prasowy KSP przygotował (nieopublikowane jeszcze) materiały, w których znalazło się m.in. poniższe nagranie podsumowujące akcję. Zaskakujący jest jego agresywny styl. Rodzime służby idą w ślad tych zachodnich, które tworzą spoty promujące udane realizacje o podobnej dynamice, często ze spersonalizwanym przesłaniem dla przestępców.

(UWAGA - wideo z dźwiękiem, NSFW)

Analizując występujące w materiale sceny, jesteśmy w stanie określić, że realizacje dotyczyły m.in. rozbicia laboratorium produkującego syntetyczne narkotyki (zabezpieczono 50kg mefedronu oraz kilka ton prekursorów), drukarni fałszywych banknotów stuzłotowych znajdującej się w Warszawie, a także fabryki nielegalnych papierosów, która mogła narazić Skarb Państwa na stratę 26 milionów złotych.

Wyciek materiałów

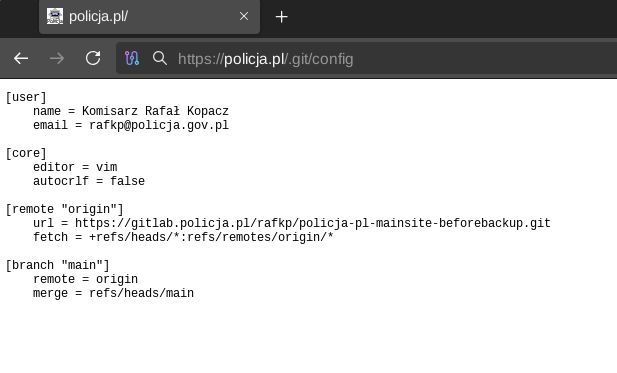

Informacje wyciekły z przynajmniej dwóch źródeł. W miniony weekend na zamkniętej grupie w komunikatorze Telegram, skupiającej społeczność przestępców wykradających kody BLIK, pojawiła się informacja o pozostawionym repozytorium GIT na stronie poIicja.pl. Obecność publicznie dostępnego katalogu .git często prowadzi do wycieku danych, bowiem pozwala odzyskać wszystkie pliki znajdujące się w danym repozytorium - np. przy użyciu narzędzia git-dumper. O tym jak dochodzi do wycieku, przeczytasz m.in. tutaj. Do pomyłki doszło prawdopodobnie podczas przenoszenia kopii zapasowej strony. W repozytorium mógł znajdować się szkic nieopublikowanego artykułu wraz z materiałem wideo.

pozostawione repo git na stronie poIicji

pozostawione repo git na stronie poIicji

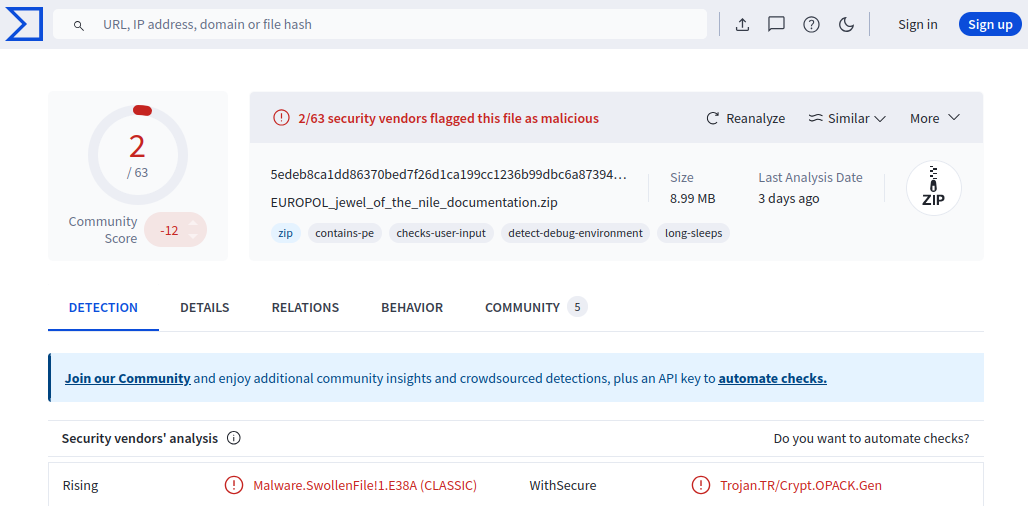

Drugim źródłem wycieku było archiwum zip, wysłane przez jednego z zagranicznych partnerów na portal VirusTotal. Jest to niestety częsta sytuacja - użytkownicy platformy nie są świadomi, że analizowane na VT pliki można pobrać - dostęp do nich mają m.in. firmy antywirusowe, ale też inne podmioty, które wykupiły płatny dostęp do usługi. Sygnał (oraz plik zip) otrzymaliśmy od czytelnika pracującego w zespole bezpieczeństwa jednej z międzynarodowych firm telekomunikacyjnych. Możemy podpowiedzieć, że nazwa tej firmy rymuje się z nazwa tej firmy z niczym się nie rymuje. Dziękujemy!

archiwum zip wrzucone na portal VirusTotal

archiwum zip wrzucone na portal VirusTotal

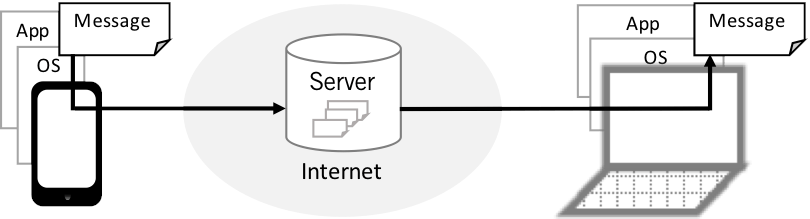

W archiwum znajduje się dokumentacja systemu pobierającego dane w czasie rzeczywistym z komunikatora SueCrypt, pliki dockerfile wraz z kodem źródłowym całego systemu oraz implant napisany w języku Rust zawierający exploit zero-day na komunikator. Obecnie exploit jest wykrywany przez 2 z 63 silników antywirusowych. Gdy producent oprogramowania wyda łatki bezpieczeństwa, opublikujemy całą zawartość archiwum. Jednak z naszych ustaleń wynika, że rozwój aplikacji został wstrzymany, a prezes firmy (Łukasz S.) ukrywa się przed organami ścigania.

schemat umiejscowienia implantu przechwytującego wiadomości z komunikatora SueCrypt

schemat umiejscowienia implantu przechwytującego wiadomości z komunikatora SueCrypt

Od kiedy trwał atak?

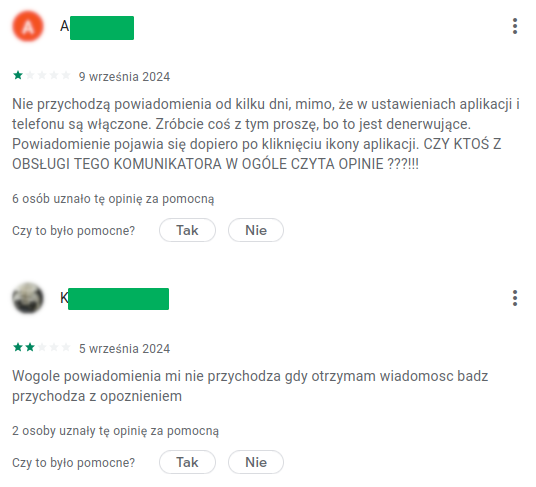

Podczas analizy trafiliśmy na prawdopodobne ślady ataku - we wrześniu 2024 użytkownicy, w komentarzach do aplikacji w sklepie Google Play, uskarżali się na błędne działanie komunikatora. Prawdopodobnie w wyniku niepoprawnego działania exploita, do użytkowników nie docierały wysłane do nich wiadomości lub docierały one z opóźnieniem. Plik exploita był również edytowany po raz ostatni w tamtym okresie.

Biorąc pod uwagę te symptomy, podsłuch mógł jednak być prowadzony od dłuższego czasu. Istnieje duże prawdopodobieństwo, że operacja rozpoczęłą się już w momencie wydania pierwszej publicznej wersji komunikatora.

negatywne opinie o aplikacji SueCrypt, wrzesień 2024

negatywne opinie o aplikacji SueCrypt, wrzesień 2024

Łukasz S.

Prezes firmy odpowiedzialnej za rozwój komunikatora, Łukasz S., ukrywa się obecnie w nieznanej lokalizacji, prawdopodobnie na terenie Stanów Zjednoczonych. Eksperci z Instutu DZD podejrzewają, że prześlizgnął się przez granicę używając zagranicznego paszportu (posiada podwójne obywatelstwo). Analiza OSINT treści publikowanych przez niego wskazuje, że mógł zostać uprzedzony o akcji, której jednym z kluczowych etapów miało być aresztowanie właściciela platformy. W mediach społecznościowych nadal widnieje jego emocjonalna wypowiedź, opublikowana jeszcze przed rozpoczęciem poszukiwań, w której informuje:

Jestem ścigany z urzędu!

Według informacji zamieszczonej w serwisie interpol.int, Łukasz S. umyślnie, wspólnie i w porozumieniu działał na szkodę wielu obywateli Polski, z czego uczynił sobie stałe źródło dochodu. O skali zarobków mogą świadczyć materiały, które sam publikował w mediach społecznościowych. Widzimy na nich m.in. samochód sportowy BMW Z4 o wartości ponad 300 tysięcy złotych, a także liczne luksusowe zegarki - w tym Rolex Submariner z limitowanej edycji - których cena przekracza nawet 100 tysięcy złotych za sztukę. Łukasz S. twierdził, że otrzymał je w darowiźnie.

poszukiwany czerwoną notą Łukasz S., źródło: interpol.int

poszukiwany czerwoną notą Łukasz S., źródło: interpol.int

Co dalej?

Sytuacja jest rozwojowa. Zaktualizujemy artykuł, gdy pojawią się nowe informacje.

![[ŻART] Ujawniamy kulisy operacji](/images/2025-04-01-klejnot-nilu-main.png)

![[AKTUALIZACJA #1] Uwaga! 0day w Kubernetesie](/images/2025-03-24-k8s-main.jpg)

![[AKTUALIZACJA #1] Czy wolność komunikacji znów zostanie ograniczona?](/images/2025-02-13-radio-main.jpg)